Guia de Privacidade Digital - Como Mandar a NSA as Favas sem Ela Nem Notar - Parte 1 »:

Este guia, que apresento aqui a primeira de três partes, irá lhe mostrar

soluções práticas para você recuperar sua privacidade sem precisar desligar de vez seu computador e smartphone. Desde sugestões de como utilizar redes sociais até ferramentas gratuitas para garantir que suas informações e acessos não sejam bisbilhotados e utilizados contra você. Aqui você irá encontrar

ferramentas para navegar de forma anônima, ferramentas de busca seguras, soluções alternativas para comunicação por voz e vídeo de forma criptografadas, e muito mais.

Compartilhe e pegue sua privacidade de volta!!!

Eu não estou aqui para dizer-lhe que estamos sendo espionados.

Que o Facebook está monitorando você e seus amigos.

Que o Google está armazenando suas pesquisas, suas localizações, seus e-mails, o seu histórico de navegação. Tudo.

Que a NSA pode ouvir cada telefonema e ler cada mensagem de texto.

Todo mundo sabe disso.

Eles sabem disso. Nós sabemos isso. Sabemos que eles rastreiam cada movimento nosso. Sabemos sobre a sua análise do perfil das redes socials e enormes centros de dados estão construindo em todo os EUA.

Desde o "Botão de Desligar" (‘kill switch’) de Obama , a ACTA, SOPA e PIPA, até as táticas stasi contra pessoas como Kim Dotcom, dificilmente passa um mês sem uma grande ação contra os usuários da Internet.

Mas é o que está acontecendo às escuras é o que você deve se preocupar.

Como William Binney, outro denunciante da NSA e ex-diretor técnico da agência, disse recentemente:

"

Foi por volta de 2003, quando eles começaram a colocar fibras ópticas que entram os EUA através de dispositivos Y-conector Narus. Basicamente estes duplicariam os dados que passam pela Internet, um conjunto de pacotes que iriam pela rota normal, o outro conjunto iria direto para as instalações da NSA.

Lá, eles coletam todos os dados que chegam através de fibra ótica, remontam todos os pacotes de dados em informação utilizável - e-mails, transferências de arquivos, etc, e em seguida os enviam para o armazenamento.

Isso significa que eles estão pegando todos os dados das linhas de fibra óptica em 20 principais pontos de convergência nos EUA, coletando quase todo o tráfego de Internet que passa pelos EUA. Isto acaba entregando a eles praticamente bem o controle sobre o mundo digital."

Mas este não é um guia para PRISM ou outros programas de vigilância levadas a cabo pelos governos ao redor do mundo.

Não, este guia é sobre soluções. E nós intencionalmente mantivemos pequena uma lista de soluções viáveis. Sem frescura.

Este guia é sobre como você pode recuperar alguma da sua privacidade e integridade em um mundo de vigilância Big-Brother, como você e seus amigos podem mostrar o dedo (médio) a todo o estado de vigilância e de perfilamento de usuários injustificado ... sem que eles sequer saibam onde você desapareceu.

Em um mundo perfeito não haveria agentes do governo espionando você. E você seria capaz de levar a sua vida diária, sem se preocupar com alguém lendo seus e-mails ou mensagens de texto.

Mas nós não estamos vivendo em um mundo perfeito, e assim, você sempre pode esperar que o governo faça o que sempre fizeram ao longo da história, eles mentem, roubam, matam, eles espiam, e eles sempre lutam por mais poder e mais controle.

No final, quando se trata de sua liberdade de integridade e privacidade, o governo não pode dar para você.

Porque a sua liberdade não depende deles.

Ela pertence a você e só a você.

Se você quiser de volta, você deve tomá-la para si mesmo

Este Guia irá ajudá-lo com isso.

Estes são passos importantes. Por favor, compartilhe este Guia com seus amigos e familiares, ou compartilhe este link com suas redes sociais.

Agora vamos ter de volta a sua privacidade.

Para a sua liberdade,

Simon Black (autor original deste texto e do site SovereignMan.com)

O que você vai aprender neste Guia:

Parte 1

- Mantenha Isto Simples ou

Keep It Simple Stupid (KISS)

- Como essas ferramentas e serviços foram selecionados

- Proteja seus hábitos de mídia social

- Proteja sua navegação

- Navegação anônima em Laptops e desktops

- O complemento nº 1 do navegador que você deve instalar

- Navegação anônima no Android

- Navegação anônima no iOS

- Proteja suas pesquisas (e cair fora do Radar de Rastreamento)

Parte 2

- Proteja seu e-mail

1 Mova seu e-mail para longe

2 Não salve seus e-mails para sempre

3 Criptografe seus e-mails

- E-mail criptografado para OS X / Windows / Linux

- E-mail criptografado para Android

- E-mail criptografado e-mail para iOS

- Proteja o seu bate-papo e mensagens de texto

- Chat criptografado para OS X / Windows / Linux

- Cryptocat

- Pidgin / Adium / Jitsi

- Chat criptografado para Android

- Chat criptografado para iOS

Parte 3

- Proteja suas chamadas de voz

- Chamadas de voz criptografada para OS X / Windows / Linux

- Jitsi + Ostelco

- Chamadas de voz criptografada para Android

- CSipSimple app + Ostelco

- RedPhone

- Chamadas de voz criptografadas para iOS

- Groundwire app + Ostelco

- Criptografia de chamadas de voz independente de plataforma

- Telefone silencioso

- Proteja seus dados armazenados

no seu disco rígido

na nuvem

- Proteja seus pagamentos

- Conclusão e Próximos Passos

Mantenha Isto Simples ou Keep It Simple Stupid (KISS)

Esta é a primeira regra de proteger a sua privacidade on-line e off-line.

Se uma solução ou software é muito complicada, provavelmente você não vai usá-la, e que benefício isto terá então?

Este guia é apenas em cima de soluções simples, o software, os serviços e as soluções que você realmente pode usar no seu dia-a-dia, sem querer puxar seus cabelos.

Primeiro de tudo, em cada seção, você vai aprender o que não fazer.

Em segundo lugar, você vai aprender a navegar na internet, e-mail, chat, conversar, armazenam dados, e comprar produtos, de forma segura e privada.

Você vai aprender como tornar um pouco mais difícil para a NSA espionar você e mapear sua vida.

Como essas ferramentas e serviços foram selecionados

Você vai notar que você ler este Guia que a maioria das ferramentas são open-source (código aberto). Isso significa que o código fonte é aberto para qualquer um ver e melhorar o software, e também que ele é livre para redistribuir o software e compartilhá-lo com seus amigos.

Esta seleção é intencional.

Primeiro, porque quando o software é gratuito mais pessoas vão usá-lo.

E segundo, porque se o código-fonte está disponível para qualquer um ver, é mais difícil, se não impossível, esconder um backdoor no software que pode permitir que alguém possa acompanhar e registrar suas atividades ou até mesmo ter acesso direto ao seu computador.

Por exemplo, o código-fonte para o

Skype é fechado e portanto, realmente não sei se um backdoor foi incorporado nele ou não. Não seria surpreendente se houver um backdoor considerando como a Microsoft, a proprietário do Skype, se inclina para o governo dos EUA em outros assuntos.

Jitsi por outro lado é um outro software de chamada de voz que falaremos na seção de chamadas de voz cifradas e é open-source. Por isso, se um backdoor foi construído em que seria rapidamente descoberto.

Mas só porque algo custa dinheiro ou não é open-source não significa que você deve evitá-lo, isto simplesmente significa que você precisa ter uma abordagem racional e calculada para escolher as ferramentas que melhor atendam às suas necessidades.

Então, vamos começar.

Proteja Seus Hábitos de Mídia Social

A maior parte deste guia é sobre a comunicação privada, mas como estamos vivendo na era das mídias sociais há um outro aspecto da privacidade que você precisa considerar. Que os dados que você

deseja compartilhar com o mundo podem ser tão perigosos e reveladores como os dados que você deseja manter para si mesmo.

Portanto, não compartilhem toda a sua vida no Facebook.

Isto poderia ser dirigido aos jovens na platéia, mas pense nisso, se você é um visitante normal de sites de mídia social e aplicativos como o Facebook, Twitter, Instagram, etc, as chances são que você compartilha algumas das informações a seguir :

• Seu nome

• Sua data de nascimento

• Sua aparência

• Locais do passado e presente, onde você viveu, trabalhou, estudou, etc

• Seus planos futuros de viagens

• Qual o seu estilo de vida

• Seus interesses

• Suas opiniões políticas e religiosas

• Quem são seus amigos

• Detalhes dos membros da família

• E por último mas não menos importante, a sua localização a cada vez que fizer login

O que mais uma agência do governo poderia pedir?

Então, quando se trata de mídias sociais, basta pensar um tempo extra antes de postar alguma coisa online, você pode economizar anos de problemas mais tarde.

Proteja sua navegação

O primeiro passo para proteger e garantir o anonimato de sua navegação na Internet é escolher um bom navegador, e vamos começar com o navegador do seu computador.

Navegação anônima em Laptops e desktops

Google e Microsoft estão ambas na cama com a NSA (Agência de Segurança Nacional dos EUA), por isso não faz muito sentido usar o Google Chrome ou Internet Explorer.

Em vez disso, visite o

Projeto Tor e baixe o

Pacote Navegador Tor, que é uma versão do Mozilla Firefox que foi personalizada para usar uma sub-rede anônima que torna o seu tráfego também anônimo.

Aqui está como ele funciona.

Por exemplo, digamos que você está em Nova York e visita um site ou entra no Facebook, através do browser Tor. Em vez de mostrar o seu endereço IP e localização (que identifica o computador específico), o acesso através da rede Tor pode mostrar que seu tráfego é proveniente de Londres ou Barcelona.

Assim, com o Pacote Navegador Tor, você não revelar a sua localização e identidade cada vez que você visita um website.

Isto é muito importante para a privacidade online.

Faça o

download do Pacote Navegador Tor aqui, extraia o arquivo, execute-o, e você está

quase pronto para navegar na internet de forma mais segura.

O complemento nº 1 do navegador que você deve instalar

Uma coisa que o Tor não pode fazer é que

ele não pode criptografar o tráfego de Internet entre a rede Tor e seu destino final.

Isto significa que sempre que você estiver comunicando informações que deseja manter a segurança, por exemplo, quando você entra em um site com um nome de usuário e senha ou efetua login em seu banco on-line,

certifique-se que você está usando HTTPS em vez de HTTP.

Um plugin útil (e

gratuito) que eu recomendo que você instale no navegador Tor é o "

HTTPS Everywhere" da Electronic Frontier Foundation (EFF) e do Tor Project.

Este plugin força uma conexão https com muitos dos grandes sites, e portanto, criptografa suas comunicações.

Mas tenha em mente que quando você navega, "se o ícone de cadeado do browser está

quebrado ou traz um ponto de exclamação, você pode ficar vulnerável a alguns adversários que usam ataques ativos e análise de tráfego."

Navegação anônima no Android

Se você utiliza o sistema Android no seu celular, então instale os aplicativos

Orbot e

Orweb.

O Orbot permite canalizar e criptografar o o tráfego de seu smartphone através da rede Tor, e portanto, o torna anônimo. E o Orweb é um navegador web que é personalizado para trabalhar com Orbot para a navegação anônima no seu celular.

Navegação anônima no iPhone ou iPad

Se você usa um dispositivo iPhone ou iPad (iOS), confira o

Navegador Onion ($ 0.99), que também permite a navegação anônima na rede Tor.

Proteja suas pesquisas (e caia fora do Radar de Rastreamento)

Como você deve saber, o Google armazena detalhes sobre todas as suas pesquisas - não apenas o próprio termo de pesquisa, mas também a sua localização, hora e data, etc. (

Veja aqui como funciona)

Eles fazem isso para que eles possam "

personalizar a sua experiência de pesquisa" e mostrar anúncios segmentados. Sabemos também que eles podem

compartilhar todos esses dados com o seu governo, e eles freqüentemente fazem exatamente isso.

A coisa boa é que existem outras ferramentas de busca que irão satisfazer suas necessidades de pesquisa tão bem quanto o google, e sem deixar o Big Brother espreitar por cima do seu ombro enquanto você pesquisa na internet.

Apresentando a ferramenta de busca para quem se importa com a privacidade:

DuckDuckGo.

DuckDuckGo não coleta e nem compartilha qualquer informação pessoal. Eu mesmo o uso, e posso atestar que os resultados da pesquisa são mais do que satisfatórios quando comparados com os resultados de pesquisa do Google.

Então vá e deixe nos seus favoritos o

https://duckduckgo.com, ou melhor ainda,

instale o complemento do Firefox no seu navegador Tor.

Pesquisando no seu smartphone?

Baixe o aplicativo DuckDuckGo para

iOS ou para

Android.

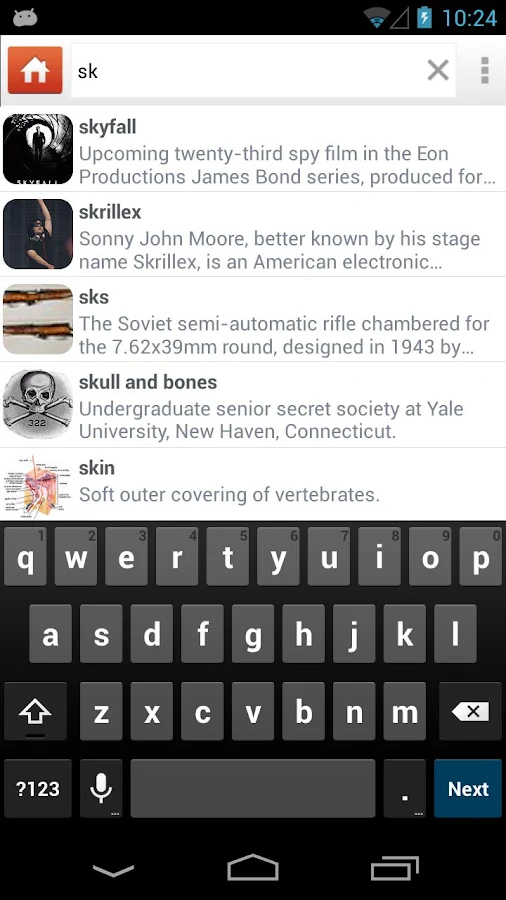

Uma curiosidade interessante (principalmente para as pessoas que costumam ler este blog) é que entre as telas de exemplo do aplicativo do Android vemos uma tele de pesquisa com o resultado de "

Skull and Bones", que é uma sociedade secreta. Clique na imagem a esquerda para aumentá-la.

Mas... você não está apenas ativamente monitorado quando você pesquisa no Google ou assiste a vídeos no Youtube. Você também está passivamente rastreado quando navega na web através de incontáveis scripts de rastreamento que você inadvertidamente executa e cookies que são salvos em seu computador quando você visita um website.

Google Analytics é apenas um exemplo, e é raro encontrar um site hoje que não tenha o Google Analytics configurado. Isso significa que você pode ser rastreado na maioria dos sites que você visita, e todos nós sabemos onde esses dados pode acabar ...

A solução?

Bloqueie os rastreadores, para que você fique invisível para os sites que você visita. Para fazer isso, instale o plugin do navegador

BetterPrivacy e

DoNotTrackMe no navegador Tor que eu recomendei anteriormente neste capítulo.

Um complemento final para o navegador Tor que você pode querer considerar é o plugin

NoScript, que bloqueia javascript nos sites que você visita. Vou deixar os seus criadores explicarem por que isso pode fazer sentido:

"O

NoScript permite que JavaScript, Java e outros conteúdos executáveis sejam executado apenas a partir de domínios confiáveis de sua escolha, por exemplo o seu site de home-banking, guardando os seus "limites de confiança" contra ataques de cross-site scripting (XSS), crosszone DNS rebinding / ataques CSRF (router hacking), e tentativas de Clickjacking."

Eu sei que soa avançado, mas se você quiser maximizar a segurança do navegador, então você deve dar uma chance ao NoScript e colocar em sua whitelist (lista de sites permitidos de rodar scripts) apenas os sites que você confia.

Aguarde em breve as partes 2 e 3 deste guia.

Fontes:

Sovereign Man: NSA Black Paper (Documento Original / inglês)